CZEGO DOWIESZ SIĘ Z TEGO PORADNIKA?

✅ Zasada działania systemu kontroli dostępu?

✅ Najważniejsze funkcje

✅ Co wchodzi w skład kompleksowego systemu dostępu?

✅ Czym się różnią poszczególne elementy systemu?

✅ Jakie są główne zalety i wady systemu kontroli dostępu?

✅ Jak to wygląda cenowo i jakie modele polecamy

System kontroli dostępu to najprościej rzecz ujmując system, dzięki któremu zapewniamy bezpieczeństwo w budynku. Powyższe pojęcie jest oczywiście dość skrótowe i ogólne. Nasz artykuł jest krótkim wprowadzeniem odpowiadającym na pytanie, dla kogo taki system będzie odpowiedni i na jakiej zasadzie działa. Jeśli posiadasz zestaw do monitoringu, system kontroli dostępu może być jego bardzo dobrym uzupełnieniem.

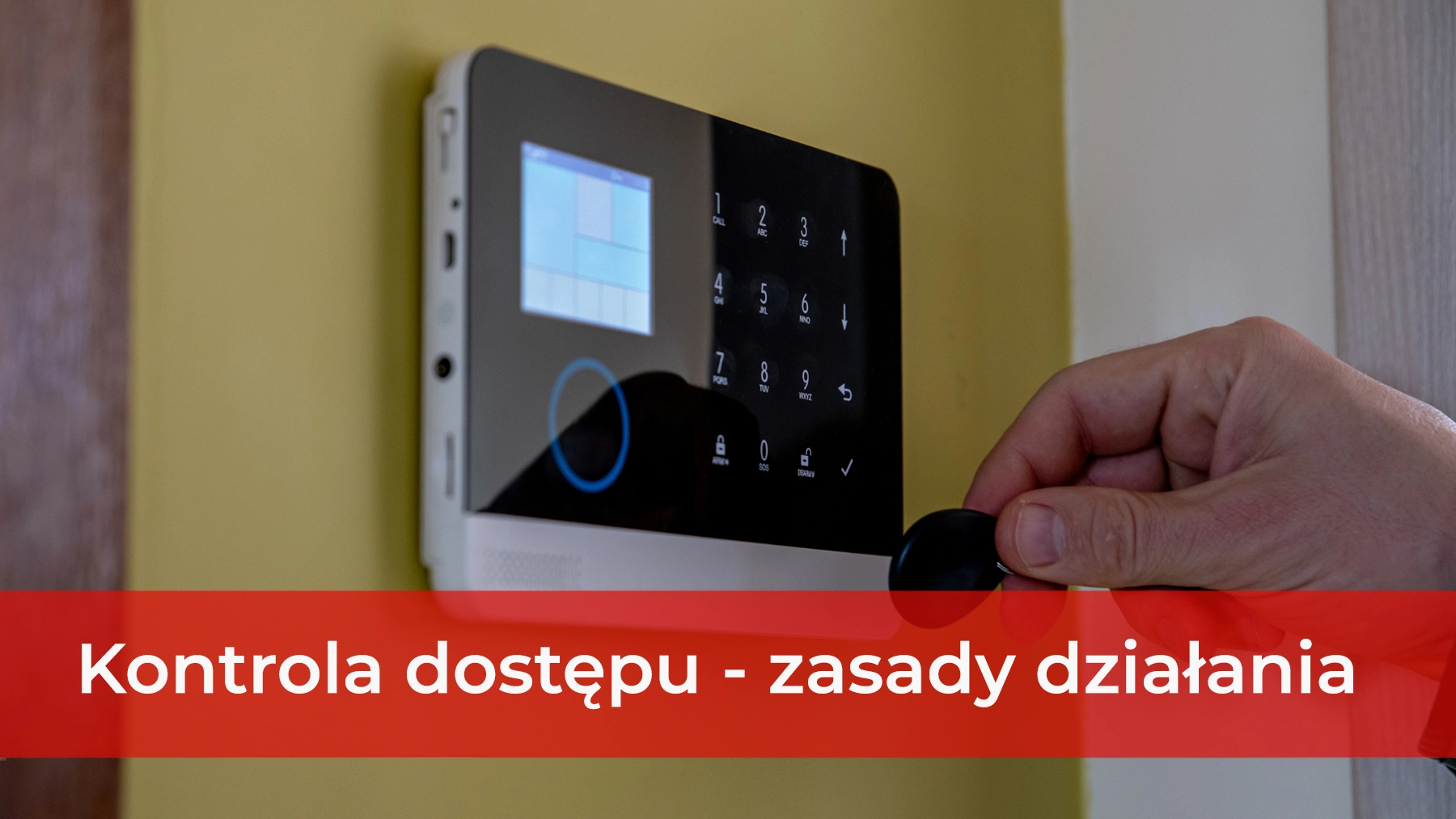

Kontrola dostępu - zasady działania

Myśląc o skutecznym zabezpieczeniu budynku, najczęściej klienci wybierają kamery IP. Odpowiednio dopasowany monitoring firmy to bardzo istotny element ochrony. Czy same kamery będą wystarczające? Niekoniecznie.

Podchodząc do tematu bardziej szczegółowo, warto zastanowić się nad rozbudowaniem naszej ochrony o system kontroli dostępu. Dlaczego warto? System RCP umożliwia selekcje osób przebywających w budynku, pozwala na zliczanie osób wchodzących i wychodzących, pozwala monitorować punktualność pracowników i godziny wejścia lub wyjścia z budynku. Bardzo ciekawym rozwiązaniem jest czytnik zbliżeniowy, który pozwala połączyć się z urządzeniem za pomocą sieci. Jest to o tyle wygodne, że jeśli posiadamy kilka lokalizacji to w łatwy sposób możemy sprawdzić funkcjonowanie firmy w innym mieście, zobaczyć czy wszyscy pracownicy są na miejscu i pracują według ustalonego harmonogramu.

Kilka ciekawych funkcji kontroli dostępu

✅ Centrale kontroli dostępu umożliwiają rejestrację zdarzeń nawet do kilku tysięcy osób przebywających w firmie. Oprócz tego bardzo ciekawym rozwiązaniem jest monitoring obecności ludzi w budynku w danej strefie. Jest to istotny element w przypadku pożaru w budynku lub pilnej ewakuacji obiektu. Wiemy kto znajduje się w budynku i potrzebuje pilnej pomocy lub interwencji.

✅ Jeśli pracujemy w większym budynku z wydzielonymi strefami dla pracowników, wówczas w łatwy sposób możemy nadać uprawnienia pracownicze, pozwalające na korzystanie tylko ze wskazanych wcześniej stref. Nieuprawniona osoba nie dostanie się w miejsca zakazane co jest możliwe jeśli budynek obsługujemy z jednej karty lub zbiorczego kompletu kluczy.

✅ Selekcja pojazdów wjeżdżających do budynku i ich rejestracja, dzięki czemu w łatwy sposób możemy zarządzać firmowym parkingiem i zautomatyzować system szlabanów w firmie. Kontrolę dostępu zintegrujemy o kamery LPR, dzięki czemu oszczędzamy na kosztach obsługi wjazdu do budynku przy dużej rotacji pojazdów. Możemy również utworzyć biała i czarną listę pojazdów która w łatwy sposób selekcjonuje uprawnieniami do wjazdu.

✅ Możliwość korzystania z kodów lub odcisków palca. Oznacza to, że nie musimy wszędzie zabierać kluczy, które możemy następnie zgubić. W wybranych modelach kontroli dostępu system umożliwia otwieranie zamka na podstawie rozpoznawania twarzy. Jest to ogromna wygoda zarówno dla pracodawcy jak i pracowników. Oprócz tego możemy stosować system kontroli dostępu oparty o odciski palca.

✅ Sterowniki kontroli dostępu często można zintegrować z pozostałymi systemami security. Dzięki odpowiednio skonfigurowanych ustawieniach i modelach, możemy wykorzystać kamery przemysłowe jako uzupełnienie pełnej ochrony obwodowej. System RCP to znikomy koszt a korzyści są bardzo wymierne.

✅ Kontrola dostępu może być zarządzana z dowolnego miejsca na świecie. Oznacza to, że dzięki systemowi kontroli dostępu możemy przejrzeć lub zmienić logowania wybranych użytkowników oraz odebrać uprawnienia do wejścia do budynku. Zwolnił się pracownik? W takim razie nie wejdzie ponownie do budynku.

✅ Odpowiednio wykorzystując funkcje AI, możemy praktycznie automatycznie obliczyć nadgodziny wybranych pracowników co znacząco przyspiesza pracę administracyjne. Następnie w łatwy sposób wykonamy eksport do pliku i wykorzystamy reguły administracyjne. Jest to ogromna oszczędność pracy a narzędzie nie popełnia błędów w obliczeniach.

✅ Autonomiczna kontrola dostępu, umożliwia wygodną obsługę biur lub pokoi hotelowych. Po zastosowaniu systemu kontroli dostępu możemy utworzyć automatyczną recepcję. Autonomiczne, oznacza samodzielne czytniki czasu pracy, które składają się tylko z jednego elementu.

✅ Rejestrator czasu pracy może uruchomić funkcje alarmowe oraz aktywację syreny alarmowej, dzięki czemu w błyskawicznym tempie otrzymujemy informacje o nieautoryzowanym użytkowniku.

✅ Otwieranie systemu za pomocą kodu, odcisku palca, karty lub poprzez aplikację na telefony komórkowe. Mamy zatem wiele możliwości, które każdy może dopasować pod swoje upodobania.

✅ Możliwość przypisania unikalnych kart i breloków, dzięki czemu nie ma opcji aby pracownicy odbijali się za kogoś innego i siebie.

Kontrola dostępu - z jakich elementów się składa

Możemy wykorzystać niezależne rejestratory czasu pracy, które umożliwiają samodzielne działanie offline i zapis zdarzeń na karcie pamięci wewnątrz urządzenia. Minusem takiego rozwiązania jest ręczne zgrywanie wszystkich danych. Plusem jest niewątpliwie niska cena. Rozwiązanie jest jak najbardziej uniwersalne w przypadku małych firm z niewielką ilością osób wchodzących i wychodzących.

Opcja bardziej rozbudowania to system z dostępem użytkowników z zewnątrz obsługiwany za pomocą sieci, chmury i dostępu do internetu.

Czytnik zbliżeniowy kart dostępu może pracować autonomicznie, czyli bez dodatkowych elementów systemu. Czy takie rozwiązanie będzie dla nas odpowiednie, zależy głównie od ilości potencjalnych zdarzeń i wskazania czynności za które ma być odpowiedzialny system.

Bardzo ciekawym rozwiązaniem są zamki elektroniczne z funkcjami kontroli dostępu, dzięki którym możemy zautomatyzować nasz hotel lub biurowiec. Korzyści z zastosowania takiego rozwiązania są ogromne a zwrot z inwestycji następuje nieraz w ciągu kilkunastu dni.

Można powiedzieć, że kontrola dostępu składa się z kilku składowych elementów, które w połączeniu ze sobą tworzą kompleksowy system kontroli dostępu. Te elementy obejmują m.in. system uwierzytelniania, autoryzacji, identyfikacji, rejestracji zdarzeń, zarządzania uprawnieniami oraz fizyczne urządzenia zabezpieczające. Działając razem, tworzą system, który zapewnia ochronę zasobów i danych przed nieuprawnionym dostępem.

Rejestrator czasu pracy ASA1222G-D Dahua

MinMoe Terminal Kontroli Temperatury Hikvision DS-K1TA70MI-T

Kontrola dostępu - czym się różnią modele urządzeń

Podobnie jak w przypadku gdy wykonujesz monitoring domu czy monitoring firmy to wybierasz odpowiednio duży rejestrator CCTV, dyski przemysłowe, itp. Podobnie w kontroli dostępu cały system zależny jest od ilości pracowników i potencjalnych logowań, zdarzeń. Jeśli posiadamy duży obiekt to wówczas warto wykorzystać profesjonalny system oparty np.: o rozwiązanie jakim jest kontrola dostępu roger. Możemy dowolnie budować i rozbudowywać moduły, dzięki czemu nawet jeśli zwiększy się ilość osób w budynku to system pozwoli dołożyć kolejne logowania.

Modele urządzeń do kontroli dostępu różnią się między sobą funkcjonalnością, wydajnością, skalowalnością, stopniem zaawansowania technologicznego, a także przeznaczeniem i zastosowaniem. Oto kilka przykładów różnic między modelami urządzeń do kontroli dostępu:

✅ Funkcjonalność - niektóre modele oferują tylko podstawową kontrolę dostępu, taką jak identyfikacja i uwierzytelnianie, podczas gdy inne modele mają dodatkowe funkcje, takie jak detekcja obecności, czy zliczanie osób wchodzących i wychodzących.

✅ Wydajność - modele mogą się różnić pod względem szybkości i wydajności, co wpływa na liczbę użytkowników, którzy mogą korzystać z urządzenia jednocześnie.

✅ Skalowalność - niektóre modele są skalowalne, co oznacza, że mogą być łatwo rozbudowane o dodatkowe urządzenia, w celu obsługi większej liczby użytkowników lub obszarów.

✅ Stopień zaawansowania technologicznego - niektóre modele mają bardziej zaawansowaną technologię, taką jak rozpoznawanie twarzy lub skanowanie tęczówki oka, podczas gdy inne modele korzystają z prostszych rozwiązań, takich jak czytniki kart magnetycznych.

✅ Przeznaczenie i zastosowanie - modele urządzeń do kontroli dostępu są dostępne w różnych wariantach, dopasowanych do różnych potrzeb i zastosowań, takich jak kontrole dostępu do budynków, kontrola dostępu do komputerów, lub do zasobów sieciowych.

Podsumowując, modele urządzeń do kontroli dostępu różnią się między sobą wieloma cechami, takimi jak funkcjonalność, wydajność, skalowalność, stopień zaawansowania technologicznego, a także przeznaczeniem i zastosowaniem, w zależności od potrzeb i wymagań użytkowników.

Zalety i wady systemów kontroli dostępu

Systemy kontroli dostępu są coraz bardziej popularne w dzisiejszych czasach, szczególnie w przypadku obiektów, w których zachowanie bezpieczeństwa jest priorytetem. Z jednej strony, pozwalają one na skuteczne zarządzanie dostępem i zwiększenie poziomu bezpieczeństwa, ale z drugiej strony, mogą wprowadzić pewne utrudnienia i koszty. W poniższym tekście przedstawione zostaną zarówno zalety, jak i wady systemów kontroli dostępu.

Oto wady i zalety systemów kontroli dostępu:

- Bezpieczeństwo - systemy kontroli dostępu zapewniają ochronę przed nieuprawnionym dostępem do zasobów i danych.

- Skuteczność - pozwalają na precyzyjne zarządzanie uprawnieniami użytkowników i łatwe kontrolowanie dostępu do różnych obszarów lub danych.

- Automatyzacja - mogą działać w sposób zautomatyzowany, co pozwala na łatwe i szybkie zarządzanie dostępem i ułatwia pracę administratorom.

- Raportowanie - umożliwiają rejestrowanie i raportowanie zdarzeń, co pozwala na szybkie wykrywanie ewentualnych problemów lub nieprawidłowości.

- Kompatybilność - systemy są zazwyczaj łatwe do zintegrowania z innymi systemami, takimi jak systemy zarządzania budynkami lub systemy zarządzania infrastrukturą sieciową.

- Koszt - systemy kontroli dostępu mogą być kosztowne, szczególnie w przypadku dużej ilości punktów kontroli dostępu.

- Bariery wejściowe - wymagają dodatkowych urządzeń i instalacji, co może stworzyć bariery wejściowe dla użytkowników i może wpłynąć na wygodę korzystania z usług.

- Wymagania techniczne - systemy kontroli dostępu wymagają zaawansowanej infrastruktury technicznej i sprzętowej, takiej jak czytniki kart, urządzenia biometryczne czy systemy bezpieczeństwa.

- Problemy z integracją - integracja systemów kontroli dostępu z innymi systemami, takimi jak systemy zarządzania budynkami, może być czasochłonna i skomplikowana.

- Błąd ludzki - nieprawidłowe zarządzanie uprawnieniami lub błędy w konfiguracji mogą prowadzić do niepożądanych skutków i stanowić zagrożenie dla bezpieczeństwa.

Kontrola dostępu - ile kosztuje i jakie modele polecamy

Koszt systemu zależny jest od ilości urządzeń, logowań, pracowników, czasu archiwizacji pracy itp. Jako użytkownicy możemy wykorzystać tak jak wspominaliśmy wyżej: autonomiczny czytnik zbliżeniowy kart oparty o karty zbliżeniowe i czytniki kart. Większe systemy kontroli umożliwiają praktycznie nieograniczone możliwości rozbudowy.

Podstawowe czytniki kart zbliżeniowych bez dostępu do sieci to już koszty 400-500 zł, modele z dostępem do sieci to ok 1500-2000 zł, rozwiązania profesjonalne to koszt od 3000-10000 zł zależnie od ilości czytników, wejść do budynku, ilości kart, standardu, itp.

Serdecznie zapraszamy do skorzystania z wyceny firmy Zabezpieczenia Poznań. Mamy wówczas pewność, że dany system kontroli dostępu będzie dopasowany bez pomyłek i z należytą starannością. Wychodzimy z założenia, że lepiej system przemyśleć, zastanowić się jakie rozbudowy mogą mieć miejsce w przyszłości i następnie nasza profesjonalna kontrola dostępu podniesie nie tylko bezpieczeństwo ale ułatwi rejestrację czasu pracy.

Szamotulska 44, 60-366 Poznań

Szamotulska 44, 60-366 Poznań

Tak oceniają nas klienci w popularnych serwisach internetowych

Nasi klienci regularnie wyrażają swoje opinie na popularnych serwisach internetowych. Cieszymy się, że większość ocen jest bardzo pozytywnych, a nasi klienci doceniają jakość naszych usług oraz profesjonalne podejście naszego zespołu. Staramy się nieustannie poprawiać nasze usługi i dostosowywać je do potrzeb klientów, aby zapewnić im jak najlepszą obsługę. Zależy nam na satysfakcji naszych klientów i na budowaniu długotrwałych relacji z nimi. Dziękujemy wszystkim klientom za ich opinie i zaufanie, jakim nas darzą.

Zestawy Zabezpieczeń

Zestawy Zabezpieczeń Telewizja Przemysłowa CCTV

Telewizja Przemysłowa CCTV Automatyka Domowa

Automatyka Domowa Systemy Alarmowe

Systemy Alarmowe Urządzenia IT

Urządzenia IT Producenci

Producenci

Nowości

Nowości TOP oferty

TOP oferty Bestsellery

Bestsellery

.jpg)